ISO 27002

La norme ISO 27002 est le référentiel de mesures de sécurité lié à l’ISO 27001. C’est un catalogue structuré de mesures qui permettent de traiter les risques identifiés par le SMSI (système de management de la sécurité de l’information) défini par l’ISO 27001.

Composé de 93 mesures de sécurité physique et logique, l’ISO 27002 propose un détail de chaque point, rappelle l’objectif à atteindre et recommande une ou plusieurs solutions.

SOUS-CHAPITRES ►

3.1 – Les 4 thèmes

3.2 – Les Attributs

3.3 – Exemple de contrôle

3.4 – Déclaration SoA

3.5 – Les 93 Mesures

La norme ISO 27002, aussi appelée boîte à outils de l’ISO 27001, est une référence reconnue pour répondre à la plupart des menaces logiques et physiques ou appliquer les exigences de directives telles que NIS 2 et CER en Europe. Elle est organisée en 4 thèmes regroupant 93 mesures de sécurité.

Chaque mesure dispose d’un titre, d’une liste d’attributs, d’une description, d’un objectif et de recommandations de mise en œuvre.

À retenir :

- l’ISO 27002 n’est pas une checklist. Chaque mesure doit être adaptée au contexte de l’entreprise, documentée et suivie.

- l’ISO 27002 n’est pas certifiable, elle permet d’implémenter les mesures de l’annexe A de l’ISO 27001.

- Une déclaration d’applicabilité (SoA pour Statement of Applicability) permet de formaliser et justifier, dans le cadre du SMSI (ISO 27001), les décisions prises pour chaque mesure de sécurité (ISO 27002).

Les 4 thèmes ISO 27002

Mesures Organisationnelles

(37 – Article 5)

Elles couvrent la gouvernance, les politiques, la gestion des risques, les relations fournisseurs et la conformité. Exemples :

-

politiques de sécurité de l’information,

-

gestion des identités et des accès,

-

sécurité dans la chaîne d’approvisionnement,

-

gestion des incidents

Mesures liées aux personnes

(8 – Article 6)

Elles adressent le facteur humain tout au long du cycle de vie RH.

Exemples :

-

sensibilisation et formation,

-

clauses contractuelles,

-

travail à distance,

-

gestion des départs.

Mesures de sécurité physique

(14 – Article 7)

Elles protègent les locaux, équipements et environnements physiques. Exemples :

- périmètres et accès physiques,

- surveillance,

- menaces environnementales,

- sécurité des supports.

Mesures technologiques

(34 – Article 8)

Elles concernent les systèmes d’information, réseaux et applications. Exemples :

- authentification sécurisée,

- journalisation et supervision,

- chiffrement,

- sécurité du développement applicatif

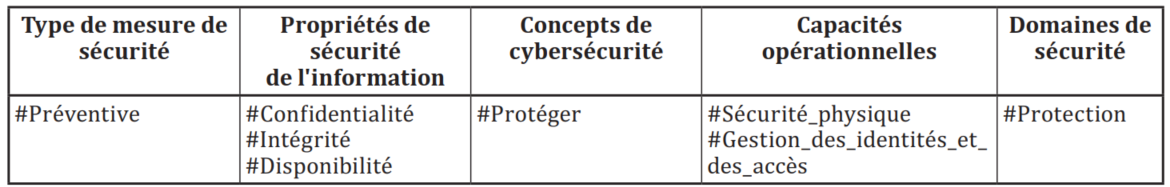

Les attributs ISO 27002

Chaque mesure de sécurité dispose d’attributs qui permettent une lecture transversale de l’ISO 27002, simplifiant la cartographie des contrôles, l’alignement avec des directives telles que NIS 2 / CER, et la justification des choix réalisés. Vous pouvez même créer vos propres attributs, mais l’idée est de rester générique.

Il existe 5 attributs différents :

- Type de mesure : indique à quel moment / quand la mesure influence le risque.

- Propriété de sécurité : indique quelle caractéristique de l’information est préservée.

- Concept de cybersécurité : indique quel est le but du contrôle.

- Capacités opérationnelles : indiquent les compétences / métiers concernés par le point de contrôle.

- Domaines de sécurité : se réfèrent aux quatre domaines de la sécurité de l’information.

Type

de mesure

- Préventive

- Détective

- Corrective

Propriété de sécurité

- Confidentialité

- Intégrité

- Disponibilité

Concept de cybersécurité

- Identifier

- Protéger

- Détecter

- Répondre

- Rétablir

Capacités opérationnelles

- Gouvernance

- Gestion des actifs

- Sécurité physique

- Sécurité système et réseau

- …

Domaines de sécurité

- Gouvernance et écosystème

- Protection

- Défense

- Résilience

Cas pratique 1 : je cherche à identifier les mesures préventives qui visent à garantir l’intégrité des données. Je peux l’obtenir en filtrant d’abord par le type de mesure, puis par la propriété de sécurité.

Cas pratique 2 : je suis en charge des systèmes de contrôle des accès et je souhaite lister les mesures concernant les lecteurs de badge. J’utilise le filtre Capacités opérationnelles et j’applique la valeur « Sécurité_physique« .

Exemple de mesure de sécurité

Prenons un exemple pour visualiser comment se présente une mesure de sécurité :

Thème : Mesure de sécurité Physique (Article 7)

Titre : Les entrées Physiques (Article 7.2)

Attributs :

Description : Il convient de protéger les zones sécurisées par des mesures de sécurité des accès et des points d’accès appropriées. Objectif : Assurer que seul l’accès physique autorisé aux informations et aux autres actifs associés de l’organisation soit possible. Recommandations (extraits) : Il convient que les points d’accès […] soient surveillés. […] Il convient de prendre en considération les lignes directrices suivantes : […] mise à jour et révocation des autorisations […], mécanismes d’authentification incluant l’utilisation de cartes d’accès, la biométrie ou l’authentification à deux facteurs […] renforcement des mesures en cas de probabilité d’incident physique, […] création et protection des journaux d’accès […] authentification et surveillance des visiteurs …

Comme vous pouvez le voir, les recommandations sont assez détaillées mais doivent s’accompagner du conseil avisé d’un fournisseur (dans ce cas, concernant notamment les badges, les lecteurs et le système de gestion du contrôle d’accès) afin de trouver les solutions les plus adaptées.

La Déclaration d’Applicabilité (SoA)

La Déclaration d’Applicabilité (Statement of Applicability – SoA) constitue un élément central du SMSI conforme à l’ISO/IEC 27001:2022. Elle formalise, pour chacune des 93 mesures de sécurité de l’ISO/IEC 27002:2022, la décision de l’organisation de retenir ou d’exclure la mesure, ainsi que la justification associée.

La SoA permet de démontrer que les mesures de sécurité mises en œuvre sont directement issues de l’analyse de risques, alignées avec le contexte, les objectifs métier et les exigences légales, réglementaires et contractuelles applicables.

Comme nous avons pu le voir, l’ISO/IEC 27002 fournit le référentiel de référence pour documenter ces choix : description de la mesure, objectifs de sécurité visés, recommandations de mise en œuvre et attributs associés. Une mesure peut être exclue dès lors que le risque correspondant est inexistant, accepté ou traité par des mesures alternatives, à condition que cette décision soit clairement documentée, justifiée et réévaluée régulièrement.

La SoA n’est donc ni une checklist ni un exercice purement documentaire : elle constitue un outil de pilotage de la sécurité de l’information, essentiel pour démontrer cohérence, pertinence et la traçabilité des mesures de sécurité au sein du SMSI.

Concrètement, la SoA est formalisée sous la forme d’un document structuré listant l’ensemble des 93 mesures de l’ISO/IEC 27002:2022, pour chacune desquelles sont précisés a minima :

- le statut de la mesure (applicable ou non),

- la justification de cette décision,

- le lien avec les risques identifiés,

- les mesures de mise en œuvre retenues,

- les références aux politiques, procédures ou contrôles opérationnels existants.

Ce document n’est valable que s’il est maintenu à jour et effectivement revue lors d’audits internes / externes ainsi que par le comité de direction.

L’objectif n’est pas d’appliquer les 93 mesures, mais de construire un dispositif de sécurité cohérent, proportionné et traçable, fondé sur le risque. En voici le détail.

Les 93 mesures de sécurité ISO 27002

Article 5 – Mesures de sécurité organisationnelles (37)

- 5.1 Politiques de sécurité de l’information

- 5.2 Fonctions et responsabilités liées à la sécurité de l’information

- 5.3 Séparation des tâches

- 5.4 Responsabilités de la direction

- 5.5 Contacts avec les autorités

- 5.6 Contacts avec des groupes d’intérêt spécifiques

- 5.7 Renseignements sur les menaces

- 5.8 Sécurité de l’information dans la gestion de projet

- 5.9 Inventaire des informations et autres actifs associés

- 5.10 Utilisation correcte des informations et autres actifs associés

- 5.11 Restitution des actifs

- 5.12 Classification des informations

- 5.13 Marquage des informations

- 5.14 Transfert des informations

- 5.15 Contrôle d’accès

- 5.16 Gestion des identités

- 5.17 Informations d’authentification

- 5.18 Droits d’accès

- 5.19 Sécurité de l’information dans les relations avec les fournisseurs

- 5.20 Sécurité de l’information dans les accords fournisseurs

- 5.21 Gestion de la sécurité de l’information dans la chaîne d’approvisionnement TIC

- 5.22 Surveillance, révision et gestion des changements des services fournisseurs

- 5.23 Sécurité de l’information dans l’utilisation de services en nuage

- 5.24 Planification et préparation de la gestion des incidents

- 5.25 Évaluation des événements de sécurité et prise de décision

- 5.26 Réponse aux incidents de sécurité de l’information

- 5.27 Retours d’expérience sur les incidents

- 5.28 Collecte des preuves

- 5.29 Sécurité de l’information pendant une perturbation

- 5.30 Préparation des TIC pour la continuité d’activité

- 5.31 Exigences légales, statutaires, réglementaires et contractuelles

- 5.32 Droits de propriété intellectuelle

- 5.33 Protection des enregistrements

- 5.34 Protection de la vie privée et des données à caractère personnel

- 5.35 Révision indépendante de la sécurité de l’information

- 5.36 Conformité aux politiques et normes de sécurité de l’information

- 5.37 Procédures d’exploitation documentées

Article 6 – Mesures de sécurité applicables aux personnes (8)

- 6.1 Sélection des candidats

- 6.2 Termes et conditions du contrat de travail

- 6.3 Sensibilisation, enseignement et formation à la sécurité de l’information

- 6.4 Processus disciplinaire

- 6.5 Responsabilités après la fin ou le changement d’un emploi

- 6.6 Accords de confidentialité ou de non-divulgation

- 6.7 Travail à distance

- 6.8 Déclaration des événements de sécurité de l’information

Article 7 – Mesures de sécurité physique (14)

- 7.1 Périmètres de sécurité physique

- 7.2 Entrées physiques

- 7.3 Sécurisation des bureaux, salles et installations

- 7.4 Surveillance de la sécurité physique

- 7.5 Protection contre les menaces physiques et environnementales

- 7.6 Travail dans les zones sécurisées

- 7.7 Bureau vide et écran vide

- 7.8 Emplacement et protection du matériel

- 7.9 Sécurité des actifs hors des locaux

- 7.10 Supports de stockage

- 7.11 Services supports

- 7.12 Sécurité du câblage

- 7.13 Maintenance du matériel

- 7.14 Élimination ou recyclage sécurisé du matériel

Article 8 – Mesures de sécurité technologiques (34)

- 8.1 Terminaux finaux des utilisateurs

- 8.2 Droits d’accès privilégiés

- 8.3 Restrictions d’accès aux informations

- 8.4 Accès aux codes source

- 8.5 Authentification sécurisée

- 8.6 Dimensionnement

- 8.7 Protection contre les programmes malveillants

- 8.8 Gestion des vulnérabilités techniques

- 8.9 Gestion des configurations

- 8.10 Suppression des informations

- 8.11 Masquage des données

- 8.12 Prévention de la fuite de données

- 8.13 Sauvegarde des informations

- 8.14 Redondance des moyens de traitement de l’information

- 8.15 Journalisation

- 8.16 Activités de surveillance

- 8.17 Synchronisation des horloges

- 8.18 Utilisation de programmes utilitaires à privilèges

- 8.19 Installation de logiciels sur des systèmes opérationnels

- 8.20 Sécurité des réseaux

- 8.21 Sécurité des services réseau

- 8.22 Cloisonnement des réseaux

- 8.23 Filtrage web

- 8.24 Utilisation de la cryptographie

- 8.25 Cycle de vie de développement sécurisé

- 8.26 Exigences de sécurité des applications

- 8.27 Principes d’ingénierie et d’architecture des systèmes sécurisés

- 8.28 Codage sécurisé

- 8.29 Tests de sécurité dans le développement et l’acceptation

- 8.30 Développement externalisé

- 8.31 Séparation des environnements de développement, de test et opérationnels

- 8.32 Gestion des changements

- 8.33 Informations de test

- 8.34 Protection des systèmes d’information pendant les tests d’audit

Nos services ISO 27002

Rejoignez SPAC Alliance

Le Club SPAC Alliance est particulièrement adapté si vous êtes concerné par L’ISO 27001 et propose connaissances, outils, formations et soutien de tous les membres.

Vous pouvez soumettre votre candidature pour devenir Membre SPAC Alliance, construire avec nous la souveraineté européenne et défendre les intérêts de notre marché.