Avec le ReCyF, pour Référentiel Cyber France, l’ANSSI met à disposition des entités concernées un cadre opérationnel pour avancer dans leurs démarches de conformité, notamment au titre de la NIS 2, alors que le vote de la loi de transposition est toujours attendu.

Structuré autour de 20 objectifs de sécurité accompagnés de moyens acceptables de conformité, le ReCyF confirme la nécessité de faire converger sécurité physique et cyber pour prouver sa conformité.

Enfin, l’ANSSI propose un outil de mapping entre ReCyF et d’autres référentiels internationaux (dont ISO 27001 / 27002 / 27005) afin de réaliser des analyses d’écart clarifiant et simplifiant les démarches de conformité.

1. Présentation du ReCyF

Le ReCyF est le référentiel français de cybersécurité mentionné dans l’actuel projet de loi (Projet de loi relatif à la résilience des infrastructures critiques et au renforcement de la cybersécurité, ou PJL) :

- Il fixe des objectifs de sécurité obligatoires qui répondent à la question quoi ?

- Il propose, pour chaque objectif, des moyens acceptables de conformité, qui répondent à la question comment ? Ces moyens ne sont pas obligatoires par principe, mais ils permettent à l’entité de démontrer plus facilement sa conformité lors d’un contrôle. Certains cas particuliers peuvent toutefois les rendre contraignants.

Le ReCyF suit une logique de proportionnalité avec 20 objectifs divisés en sous-objectifs :

- Les objectifs 1 à 15 s’appliquent aux entités importantes (EI) et aux entités essentielles (EE). Certains sous-objectifs ne concernent que les EE

- Les objectifs 16 à 20 ne s’appliquent qu’aux entités essentielles

Ensuite, le ReCyF précise que les entités peuvent se prévaloir de prestations qualifiées ANSSI, de certifications conformes à certaines normes et référentiels européens et internationaux pour démontrer le respect de tout ou partie des objectifs (voir partie 5, Mapping ReCyF – ISO 27001 / ISO 27002 / ISO 27005).

Enfin, le ReCyF propose des annexes pédagogiques sur les justifications/risques associés, ainsi que les correspondances avec les articles de la NIS 2.

Citons Vincent Strubel, Directeur General de l’ANSSI, qui précise les conditions d’utilisation de cette version 2.5 du 17/03/2026 :

[ReCyF] restera un document de travail jusqu’à la transposition de NIS2 en droit français, mais il ne faut surtout pas attendre pour le mettre en œuvre.

L’intégrer dès à présent dans sa stratégie de sécurité, c’est prendre un coup d’avance sur la conformité qui sera exigée à l’avenir, mais c’est aussi et surtout se protéger d’une menace qui est d’ores et déjà une réalité malheureusement trop concrète pour de nombreuses victimes.

2. Les 20 objectifs de sécurité ReCyF

Objectifs applicables aux entités importantes et essentielles

1. Recensement des systèmes d’information

2. Mise en œuvre d’un cadre de gouvernance de la sécurité numérique

3. Maîtrise de l’écosystème

4. Intégration de la sécurité numérique dans la gestion des ressources humaines

5. Maîtrise des systèmes d’information

6. Maîtrise des accès physiques aux locaux

7. Sécurisation de l’architecture des systèmes d’information

8. Sécurisation des accès distants aux systèmes d’information

9. Protection des systèmes d’information contre les codes malveillants

10. Gestion des identités et des accès des utilisateurs aux systèmes d’information

11. Maîtrise de l’administration des systèmes d’information

12. Identification et réaction aux incidents de sécurité

13. Continuité et reprise d’activité

14. Réaction aux crises d’origine cyber

15. Exercices, tests et entraînements

Objectifs applicables aux seules entités essentielles

16. Mise en œuvre d’une approche par les risques

17. Audit de la sécurité des systèmes d’information

18. Sécurisation de la configuration des ressources des systèmes d’information

19. Administration des systèmes d’information depuis des ressources dédiées

20. Supervision de la sécurité des systèmes d’information

3. Convergence entre sécurité physique et cybersécurité

Le ReCyF acte une évolution de fond : la sécurité physique n’est plus un sujet périphérique, mais une composante de la conformité cyber.

Accès aux locaux, gestion des visiteurs et des collaborateurs, cloisonnement des systèmes, traçabilité : le ReCyF impose la création d’un lien robuste et cohérent entre sécurité physique et cybersécurité.

Cela se traduit au travers de plusieurs objectifs :

Gouvernance et sécurité physique (objectif 2)

« Mise en place d’une politique de sécurité des systèmes d’information et des politiques comprenant au minimum des dispositions en matière d’usage du chiffrement, de contrôle d’accès physique et logique et de revue de l’application des mesures de sécurité mises en œuvre. »

La sécurité physique n’est pas simplement une mesure opérationnelle terrain, elle doit être gouvernée, formalisée et pilotée.

Ressources humaines et sécurité physique (objectif 4)

« L’entité définit et met en œuvre un processus de gestion des arrivées et des départs [prévoyant] la désactivation de l’ensemble des accès logiques aux systèmes d’information et physiques aux locaux et salles. »

L’offboarding doit être unifié et impose une coordination entre métiers (RH, IT, Sûreté). Idéalement, cette coordination repose sur des solutions adaptées et fiables concernant la gestion des droits d’accès.

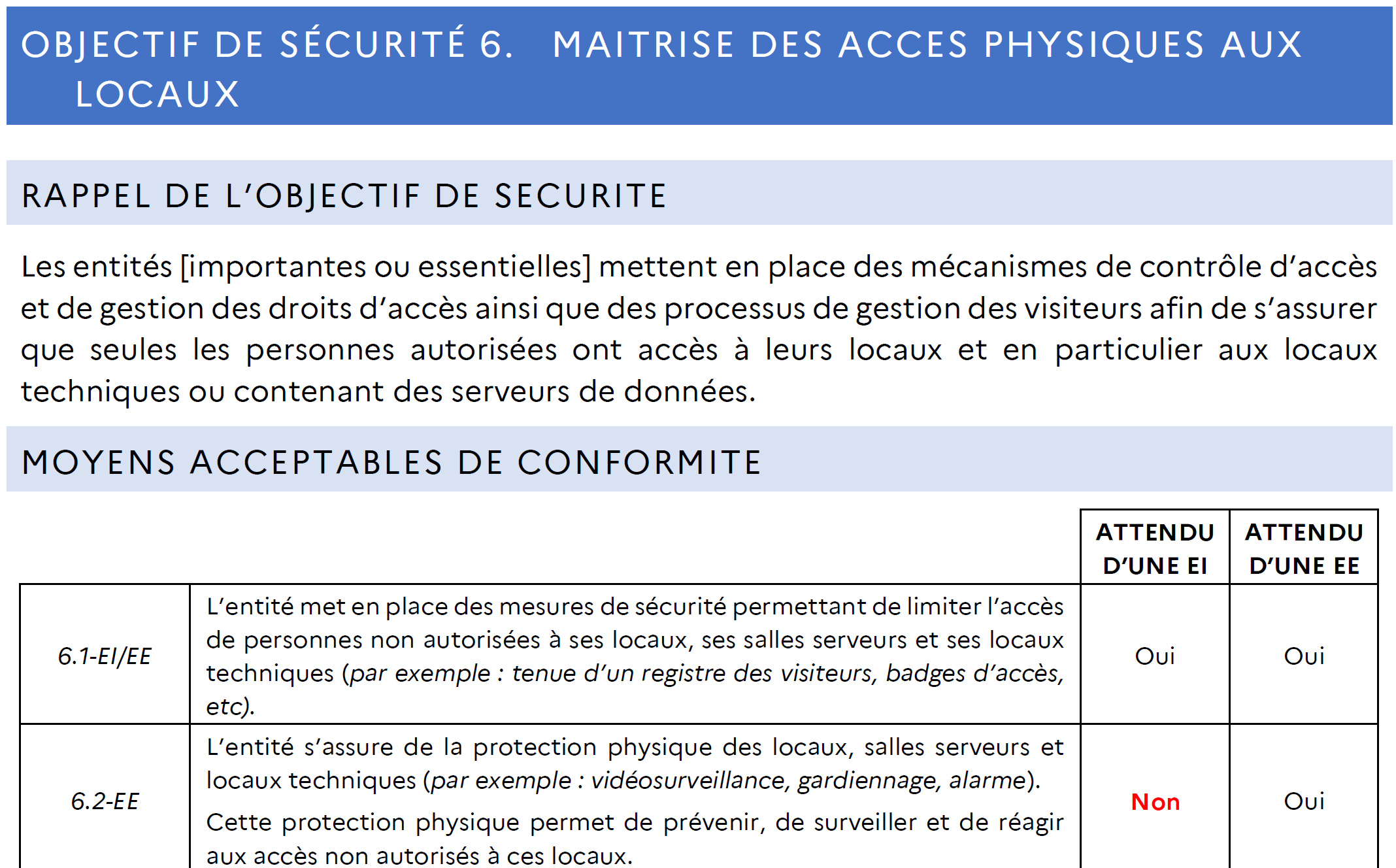

Contrôle des accès physiques (objectif 6)

« Les entités [importantes ou essentielles] mettent en place des mécanismes de contrôle d’accès et de gestion des droits d’accès ainsi que des processus de gestion des visiteurs afin de s’assurer que seules les personnes autorisées ont accès à leurs locaux et en particulier aux locaux techniques ou contenant des serveurs de données »

Objectif totalement dédié à la sécurité physique, il préconise des solutions adaptées aux usages et répondant aux enjeux modernes de sécurité. La gestion des personnes externes, véritable défi de sécurité, s’applique à toutes les entités.

- 6.1 EI/EE : limitation des accès non autorisés aux locaux, salles serveurs et locaux techniques, avec exemples explicites : registre visiteurs, badges d’accès

- 6.2 EE : protection physique des locaux sensibles avec exemples : vidéosurveillance, gardiennage, alarme ; et cette protection doit permettre de prévenir, surveiller et réagir

- 6.3 EE : attribution des droits d’accès physique selon le strict besoin d’en connaître / d’exécuter la mission

- 6.4 EI/EE : les personnes externes accédant aux locaux techniques et salles serveurs doivent être accompagnées ou dûment autorisées

Cloisonnement physique et/ou logique des SI (objectif 7)

« Les entités [essentielles] cloisonnent leurs systèmes d’information en zones de sécurité cohérentes et contrôlent les communications entre ces zones de sécurité pour les utilisateurs, les prestataires et les fournisseurs. »

Les entités sélectionnent (en le justifiant) les systèmes d’information sur lesquels seront appliqués les objectifs de sécurité. Ces systèmes devront être cloisonnés selon leur criticité, le niveau de sécurité adapté pouvant imposer jusqu’à un cloisonnement physique permettant de contrôler les accès avec certitude.

Les menaces hybrides (objectif 9)

« Les entités [importantes ou essentielles] mettent en œuvre des mécanismes de protection contre les codes malveillants sur les ressources de leurs systèmes d’information »

Cet objectif aborde la gestion des équipements, incluant les équipements personnels des salariés (téléphone, disque dur, clé USB, etc.). Ces équipements personnels, lorsqu’ils sont infectés, peuvent servir de vecteur d’attaque. Une fois introduits et connectés dans l’entité, les défenses cyber seront contournées si aucune stratégie / procédure n’est mise en place.

4. Choisir ses solutions de sécurité physique

Ces objectifs doivent d’abord être considérés dans leur ensemble, pas de manière unitaire. Cela permet d’identifier des solutions permettant de couvrir plusieurs objectifs, de maîtriser la charge opérationnelle et le budget.

Par exemple, un système de contrôle d’accès classique (badge, lecteur, contrôleur, système de gestion) adapté permettra un contrôle strict (réponse à l’objectif 6.1 pour les EI). Mais, en outre, il :

- Simplifiera la gestion des visiteurs, incluant les prestataires devant accéder à des zones critiques

- Définira des niveaux de sécurité adaptés à chaque zone

- Garantira la traçabilité des personnes grâce aux journaux

- Facilitera la gestion des droits d’accès, de l’arrivée au départ d’un collaborateur

N’oubliez pas que la conformité est temporaire. Certaines obligations, pour le moment réservées aux entités essentielles, s’appliqueront peu à peu aux entités importantes afin de répondre à l’évolution des menaces.

Au moment de choisir vos solutions de sécurité, il est déterminant d’anticiper le relèvement des niveaux de sécurité.

Notre meilleur conseil est de privilégier les solutions évolutives, personnalisables, durables, comme le recommande d’ailleurs l’ENISA qui défend :

- les solutions ouvertes qui simplifient l’accompagnement par un réseau transfrontalier de soutien (depuis les CSIRTs locaux aux CERT européens)

- les solutions interopérables afin de créer des réponses coordonnées en cas de menace

- les normes qui homogénéisent et relèvent les niveaux de sécurité tout en simplifiant les évolutions nécessaires

- les certifications qui clarifient les niveaux de sécurité atteints, en France comme en Europe

Cette posture est partagée par SPAC Alliance qui porte le protocole de communication haute sécurité et souverain SSCP, et participe activement aux travaux législatifs et normatifs au niveau national (évolutions du guide de l’ANSSI) ou européen (norme 16 dans le cadre du Cyber Resilience Act au travers du projet HESTIA).

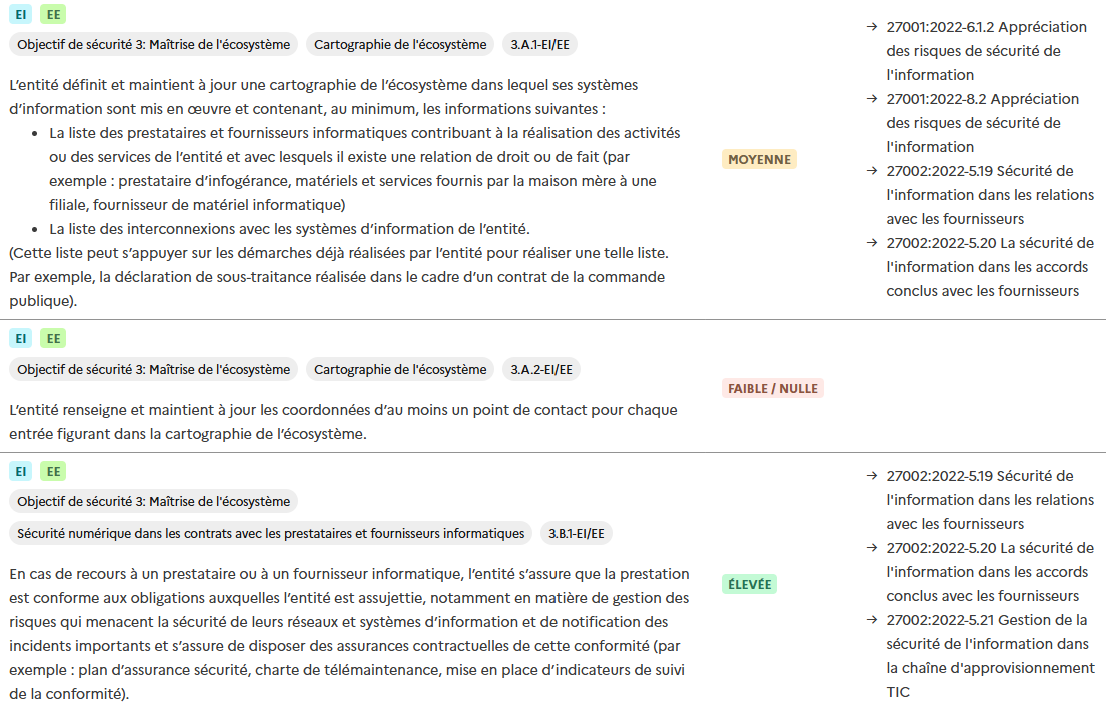

5. Mapping ReCyF – ISO 27001 / ISO 27002 / ISO 27005

Le site MesServiceCyber de l’ANSSI propose un mapping permettant de faire un rapprochement entre les objectifs et sous-objectifs ReCyF et plusieurs référentiels ISO 27k. Ainsi, si vous disposez de certifications de type ISO 27001 ou ISO 27005, vous pourrez identifier le niveau de correspondance avec les objectifs et sous-objectifs ReCyF (faible/nulle, moyenne ou élevée).

L’outil va donc vous permettre de réaliser une analyse d’écart fiable et d’engager les actions nécessaires pour compléter votre démarche de conformité.

6. Les premières étapes

Toute démarche de sécurité doit respecter certaines étapes afin de partir sur des bases solides. Que vous ayez des obligations ou non, ces premiers travaux sont nécessaires pour définir une stratégie de sécurité adaptée à vos besoins et permettant, le cas échéant, de prouver votre conformité :

- Analyse de risque

- Audit de sécurité physique et logique

- Mapping des niveaux de sécurité

- Cartographie des systèmes

Ces services sont disponibles dans notre boutique, n’hésitez pas à nous demander des informations complémentaires !

7. Liens utiles